Un Control de Acceso es una barrera o filtro para que solo las personas autorizadas accedan a un recurso. El recurso puede ser un estacionamiento, una oficina, un puerta, un archivero, o incluso un recurso informático en cuyo caso sería un Control de Acceso lógico.

A continuación describiremos los Componentes de un Control de Acceso Físico y algunas Clasificaciones de Controles de Acceso.

🔈🔈🔈También puedes escuchar este blog en formato de Podcast a continuación: 🔈🔈🔈

Componentes De Un Control De Acceso Físico:

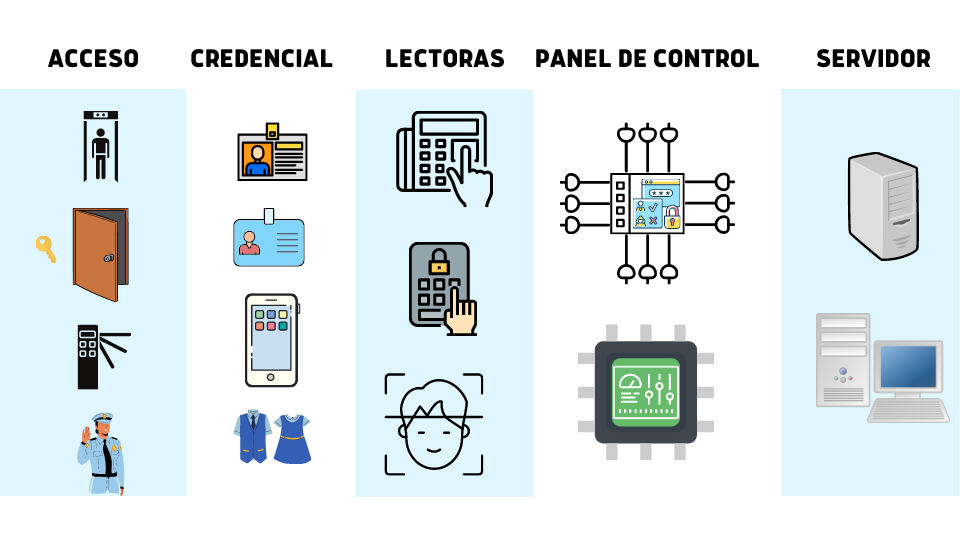

De forma general podríamos dividir los componentes de un Control de Acceso Físico en 5 elementos importantes: Acceso, Credencialización, Lectoras, Panel de Control y Servidor o Estación de Trabajo.

ACCESO

En éste caso son las barreras iniciales en los puntos de acceso o entrada a una instalación que podrían ser: Una puerta con llave, un detector de metales o temperatura, un torniquete o incluso personal de seguridad como un primer filtro.

CREDENCIALIZACIÓN

Asignar un elemento distintivo en forma de credencial hace más fácil la identificación de personal autorizado y más difícil la suplantación de personalidad, sobre todo en entornos donde hay mucho personal, muchas entradas y salidas. En los últimos años se comienza a confiar en la credencialización electrónica con credenciales que se “instalan” en teléfonos móviles personales. También podemos incluir los uniformes, el rostro, las huellas dactilares, un código de barras o QR o incluso un código de acceso dentro de lo que podría ser credencialización siempre y cuando sean elementos que ayuden a identificar rápidamente a personal autorizado.

LECTORAS

Son un componente automatizado que realizará la lectura de una tarjeta o algún biométrico como rostro, huellas digitales o código de barras o QR y enviará la solicitud al panel de control quien a su vez realizará las validaciones según lo programado.

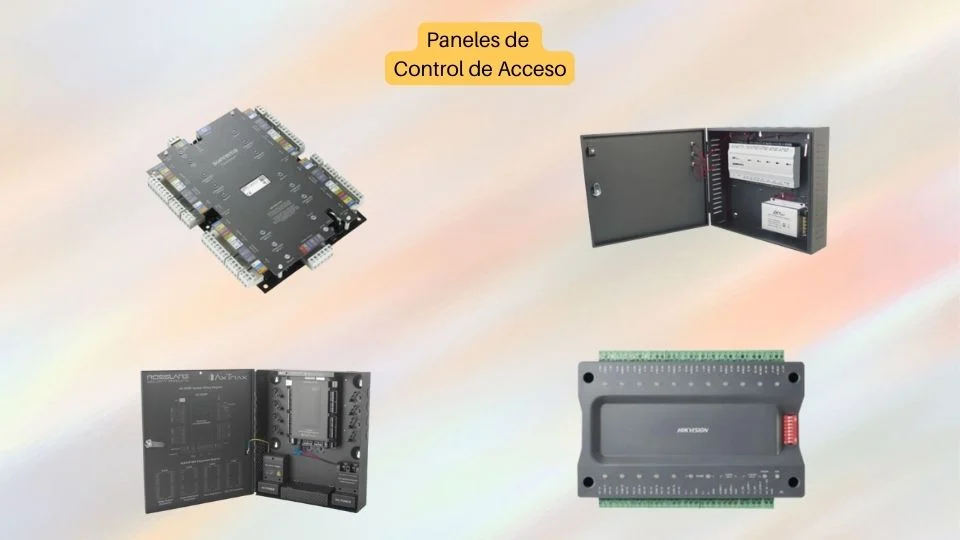

PANEL DE CONTROL

Es el equipo o proceso que guarda la lógica, electrónica y programación del proceso de autorización. Es también donde físicamente se conectarán las lectoras y en muchos casos almacenarán la información de credenciales, huellas o códigos. También cumple con llevar un registro de eventos a manera de bitácora.

SERVIDOR DE CONTROL DE ACCESO

Es generalmente un equipo de cómputo donde se almacenará y centralizará la información sobre todo en el caso de múltiples paneles de control. En muchos casos funge también como interfaz gráfica que permite configurar el panel de control. Almacena información a manera de bitácora de los eventos que se podría extraer en formato de reportes y generalmente cuentan con capacidades de consulta avanzada de la información.

Es importante notar que algunos equipos electrónicos podrían mezclar las funciones, sobre todo en un equipo todo en uno podríamos ver que cumplen con ser Lectoras, Paneles y Servidor.

Clasificaciones De Los Controles De Acceso

CONTROL DE ACCESO POR LLAVE

Es el control de acceso más básico pero que casi siempre juega un rol necesario dentro de las soluciones de seguridad. Es el primer elemento mecánico que impide un acceso y se pude combinar con elementos electrónicos para dar una seguridad adicional.

Podrían ser llaves físicas 🔑 , candados 🔐 , chapas eléctricas que combinan solución mecánica con eléctrica.

DESVENTAJA ⚠️: Quien tenga la llave puede acceder, relativamente fácil de clonar.

VENTAJA ✅: En conjunto con otras medidas de seguridad ayuda a ralentizar el proceso de acceso.

CONTROL DE ACCESO AUTÓNOMO

Son equipos electrónicos todo en uno que hacen las funciones de Lector, Panel de Control, Servidor y son ideales para entornos donde solo hay un puerta y no se requiere hacer una inversión grande.

DESVENTAJA ⚠️: Todo se almacena en el equipo, casi siempre deberá extraerse la información conectando directamente una computadora o una memoria USB, de no hacer respaldos periódicos si el equipo falla la información se pierde.

VENTAJA ✅: Ideales para solo una puerta, fáciles de configurar e instalar. Son equipos económicos.

CONTROL DE ACCESO DE TIPO SIN CONTACTO

Dentro de ésta categoría están Controles de Acceso que no requieren usar las manos, algo que en la pandemia se volvió relevante para evitar tocar superficies donde otras personas ya habían tocado.

Éstos podrían ser: lectores de huella, lectores de rostro, lectores de iris, de palma de manos, de tarjetas RFID, de códigos de barra o QR.

DESVENTAJA ⚠️: En el caso de los lectores de tarjeta o código de barras o QR, la suplantación de identidad es fácil, por lo que se recomienda un doble método de autenticación coo podría ser rostro.

VENTAJA ✅: Ideales para evitar tocar superficies que podrían estar contaminadas, por lo general son de rápida lectura.

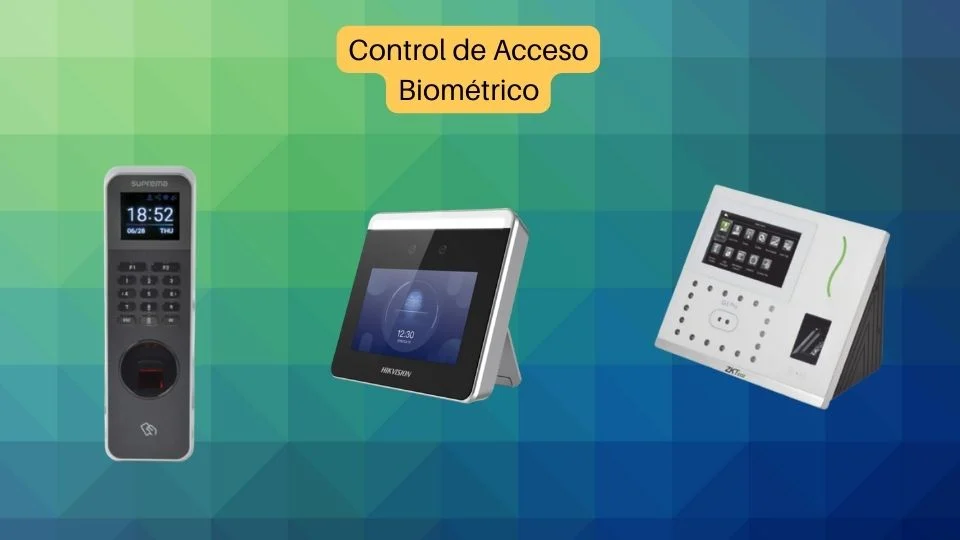

CONTROL DE ACCESO BIOMÉTRICO

Son controles de acceso que usan como credencial las características únicas de nuestro cuerpo como: Lectoras de los patrones de la palma de la mano, lectoras de huellas dactilares, lectoras de rostro, lectoras de iris de ojo.

DESVENTAJA⚠️: En el caso de la huella y palma es difícil la lectura si el dedo o mano están sucios, requieren contacto por lo que es una superficie susceptible a contaminación. En el caso de rostro podría ser un método un poco lento y que podría presentar problemas de lectura dependiendo de la capacidad de analíticas o uso de inteligencia artificial.

VENTAJA✅: Hace difícil la suplantación de identidad.

A continuación un ejemplo de control de acceso facial:

CONTROL DE ACCESO RFID POR TARJETA O TAGS

Son controles de acceso muy prácticos porque no requieren contacto y su lectura es muy rápida. Usan pequeñas antenas que son capaces de devolver información cuando se les induce un voltaje.

Son muy usadas en estacionamientos, accesos residenciales, en oficinas corporativas, en colegios.

DESVENTAJA ⚠️: Su uso aislado podría permitir fácilmente la suplantación de identidad.

VENTAJA ✅: Rápidos y eficientes, ideales para aplicaciones al aire libre.

Videovigilancia Y Control De Acceso

La mezcla de videovigilancia con controles de acceso es una combinación ideal pues puede integrarse rápidamente como un factor de doble autenticación.

Por ejemplo, una lista negra de rostros puede generar que se detone una sirena o alarma, puede servir también para detección de temperatura y evitar el acceso por fiebre.

Por otro lado, en caso de detectar una falla de seguridad, recurrir a una cámara junto a un control de acceso siempre ayudará a dar seguimiento a un proceso vulnerado.

Podría interesarte también:

Conoce un caso de Control de Acceso real que llevamos a cabo hace unos años:

Seguirnos en redes es ¡Gratis!

Si el contenido que compartimos te parece útil ¿por qué no seguirnos en redes Inge?

#itatech2022 #itatech2023 access point artistas año del arte año del café Cableado estructurado café caja de publicidad canalización cartelera digital cctv ciberseguridad Cisco control de acceso cámaras de cctv cámaras de seguridad cámaras ip digital signage ethernet Evéniment firewall Hikvision inspiración PoE punto de acceso redes redes inalámbricas seguridad seguridad informática señalización digital sonicwall soporte TI soporte técnico superhéroes switch telefonia ip ubiquiti unifi videovigilancia voz voz y datos wifi wifi 6 wireless